Wie Sie Ihr Geschäft, Ihr Geld und Ihre Reputation effektiv vor Cyberangriffen schützen!

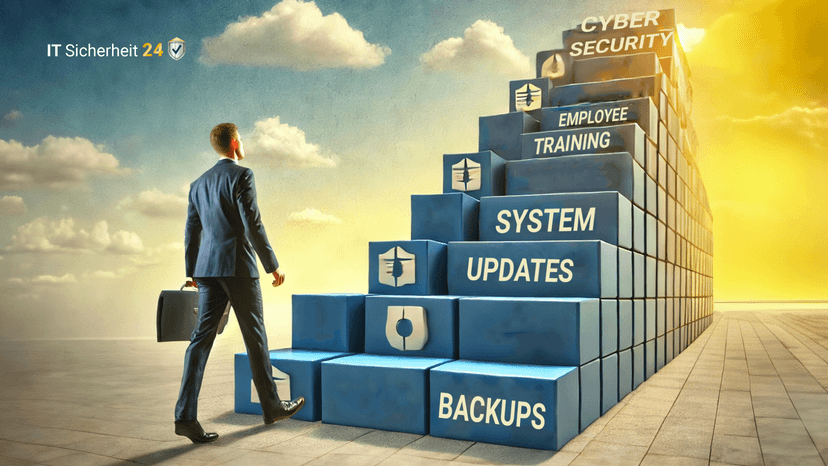

Unser Erfolgsplan für Ihre Sicherheit

Mit unserem bewährten 6-Phasen-Modell gewährleisten wir, IT-Sicherheit auf höchstem Niveau.

Grundlagen schaffen & Lücken schließen

Im ersten Schritt werden wir die wichtigsten Einfallstore aufzeigen und gemeinsam schließen. In diese Stufe gehört z.B. das Setzen sicherer Passwörter, WLAN Sicherheit, Browsereinstellungen, sowie das Thema Backups.

Systematiken aufbauen & gesetzliche Anforderungen erfüllen

Gemeinsam bringen wir Ordnung in Ihre IT-Landschaft und bauen Systematiken auf. Wir geben Ihnen Einblick in die Bedrohungslage durch Datenlecks und setzen Maßnahmen um Ihre Daten und Systeme besser zu schützen. Vom klassischen Virenscanner, über Firewalls, Email-Verschlüsselungen, sichere WLAN-Nutzung in der Öffentlichkeit, dem Schutz mobiler Datenträger und vieles mehr. Wir schulen dazu auch Ihre Mitarbeiter und sorgen für gute Wirksamkeit.

Für Nachhaltigkeit sorgen, Routinen etablieren

Raus aus der Haftung! Wir zeigen Ihnen u.a., wie Sie Homeoffice besser absichern und sich auch rechtlich abgrenzen können, welche Möglichkeiten Sie haben um Fernzugriffe und BYOD-Konzepte (BringYourOwnDevice) zu regeln, Cyber-Versicherung, und alles notwendige für eine DSGVO-konforme Datenverarbeitung.

Eindringlinge erkennen /abwehren

"Eine Krise bewältigt man am besten indem man ihr zuvor kommt!" Genau nach diesem Leitspruch bereiten wir uns proaktiv vor und wappnen uns für den Ernstfall. Dazu gehören Ablaufpläne, Rollen-Verteilungen, Notsysteme und das wichtigste -> der Notfallplan an sich. Wir erklären alle Teile des Notfallplans und liefern Ihnen Dokument-Vorlagen und Beispiele, damit Sie rasch fit für den Ernstfall sind.

Notfallpläne erstellen & Schäden abwenden

Auch ohne Eigenfehler können Angreifer in die eigenen IT-Systeme eindringen. Der Angriff erfolgt fast immer unbemerkt. Wir zeigen Ihnen, wie Sie Eindringlinge schnell erkennen, bevor großer Schaden entstehen kann. Außerdem prüfen wir mit Ihnen, ob bereits sensible Daten von Ihnen oder Ihren Kunden im Darknet offen liegen!

Laufende Verbesserungen

IT-Sicherheit ist ein laufender Prozess. Neue Technologien und Methoden von Cyberkriminellen führen immer wieder zu neuen Gegenmaßnahmen unsererseits. In dieser Stufe zeigen wir weiterführende Themen wie die Absicherung einer Videokonferenz, ein Sicherheitscheck Ihrer B2B Schnittstellen, Penetration Testings, Active Browser Isolation, NIS2 Compliance, Ausblick auf ein ISMS nach ISO27001 und vieles mehr.

Warum IT Sicherheit24?

IT Sicherheit 24 versteht nicht nur die Technik, sondern auch Ihr Business und liefert maßgeschneiderte Sicherheitskonzepte statt Einheitsware.

Entdecken Sie die Vorteile unserer Plattform

Sicherheit Selbstgemacht

Einfache Umsetzung ohne externe Hilfe

Wir zeigen Ihnen, wo Sie anfangen müssen!

Flexibles Lernen in Ihrem eigenen Tempo

Wissen, das hängen bleibt

Nachhaltige Lernerfahrung mit praktischem Nutzen

Unsere Plattform bietet Ihnen verbesserte Sicherheit durch umfassende Schulungen und praktische Anleitungen. Genießen Sie eine benutzerfreundliche Oberfläche, die Ihnen hilft, Kosten zu sparen und Ihre Sicherheitsmaßnahmen zu optimieren.

Melden Sie sich an und entdecken Sie, wie Sie Ihre Cybersicherheit verbessern können.

Fragen & Antworten

Bereit, den ersten Schritt zu gehen?

Melden Sie sich für eines unserer kostenlosen Webinare an und erfahren Sie, wie Sie Ihre IT-Sicherheit auf das nächste Level heben können

Nächster Termin

20. Jänner 2026

Das könnte Sie auch interessieren

Entdecken Sie weitere hilfreiche Artikel rund um IT-Sicherheit und Cyberschutz

Security-Check für Hotels: So schützen Sie Gäste- und Unternehmensdaten

Cyberkriminalität betrifft längst nicht mehr nur große Konzerne. Gerade Hotels verarbeiten täglich sensible Daten und sind ein attraktives Ziel für Angreifer. Erfahren Sie, warum Datenschutz und IT-Sicherheit in der Hotellerie Pflicht sind und wie Sie mit unserem kostenfreien Security-Check Ihr Haus und Ihre Gäste schützen können.

IT-Sicherheitsstrategie für KMUs – Auf Glück vertrauen oder Maßnahmen treffen?

Die meisten Menschen vermeiden gefährliche Situationen, auch wenn das Risiko, dass etwas passiert, sehr gering ist. In unserem Alltag sind wir es gewohnt, auf Sicherheit zu achten. Wir schließen unsere Häuser ab, werfen einen letzten Blick auf die Straße, bevor wir sie überqueren, und meiden dunkle Ecken in der Stadt.

Festtags-Alarm! Die größten Cyberrisiken, die Ihr Unternehmen jetzt bedrohen

Sind Sie bereit, die Weihnachtszeit ohne ständige Angst vor Cyberangriffen zu genießen? In diesem Blog erfahren Sie, wie Sie Ihr Unternehmen gezielt vor den größten Bedrohungen der Feiertage schützen können. [...]